Hola, soy Max. Bienvenidos a carteleriapro.

Imagina la escena: es hora punta en tu restaurante familiar. De repente, tu precioso menú digital desaparece y empieza a reproducir un vídeo musical de broma, o peor, contenido para adultos. Los clientes sacan sus móviles, graban, y en 10 minutos eres viral por las razones equivocadas.

Esto no es ciencia ficción. En 2026, con dispositivos de “hacking de bolsillo” disponibles por menos de 100€, secuestrar una Smart TV mal configurada es un juego de niños.

La seguridad en Digital Signage no es solo para bancos o aeropuertos; es para cualquiera que no quiera arruinar su reputación en 30 segundos. Hoy te voy a enseñar a configurar tu “Jaula Digital” (Kiosk Mode) y a bloquear físicamente tus equipos para dormir tranquilo.

¿Qué es el “Modo Kiosco” y por qué es Obligatorio?

El Modo Kiosco (Kiosk Mode) es una configuración del sistema operativo (Android, Windows, ChromeOS o Linux) que restringe el dispositivo a una única aplicación.

Cuando activas este modo:

- Bloqueo de Salida: El usuario no puede salir de la app de cartelería, ni siquiera reiniciando el equipo. Al encenderse, vuelve a la app automáticamente.

- Sin Notificaciones: Se bloquean los avisos de “Actualización de Java” o mensajes del sistema que ensucian la pantalla.

- Sin Interacción Táctil (Opcional): Si tu pantalla es táctil, bloquea gestos como “deslizar desde arriba” para ver la barra de estado.

Cómo activarlo según tu S.O. en 2026:

- Android / Google TV: Usa la función “Fijar Pantalla” (App Pinning) en los ajustes de seguridad, o mejor aún, usa un CMS (como los que hemos visto) que se convierta en el “Launcher” por defecto.

- Windows 11 IoT: Configura el “Acceso Asignado” (Assigned Access) para crear un usuario que solo pueda abrir tu reproductor multimedia.

- ChromeOS: Es el más seguro de fábrica. Se gestiona desde la consola de Google Admin como “Kiosk App”.

El Peligro Físico: Puertos USB y “Rubber Duckies”

Un atacante no siempre necesita internet. A veces, solo necesita 5 segundos a solas con tu pantalla.

Si tienes un puerto USB accesible en el lateral de la TV o en la Raspberry Pi, alguien puede insertar un “Rubber Ducky” (un USB malicioso que el ordenador reconoce como un teclado) y ejecutar comandos para borrar todo o robar tus contraseñas WiFi.

La Solución de Max (Bricolaje de Seguridad):

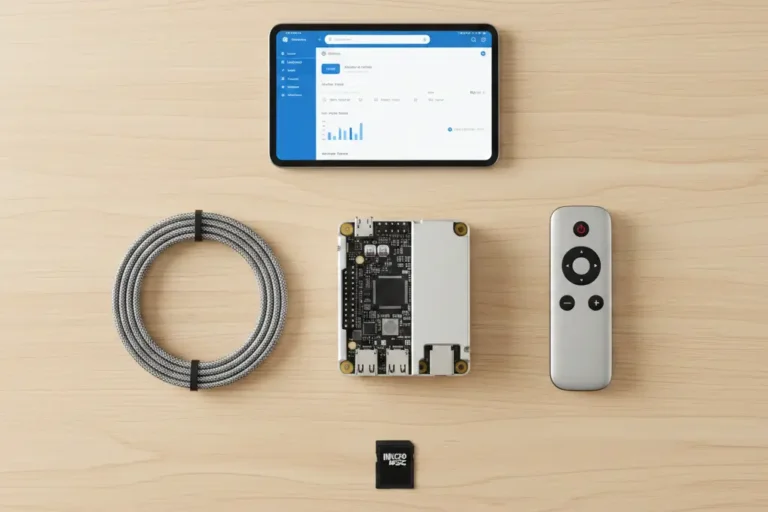

- Bloqueadores de Puertos: Venden pequeñas piezas de plástico que se encajan en los puertos USB y RJ45 y solo se sacan con una llave especial.

- Cajas de Seguridad: Si usas Raspberry Pi o Android Box, mételos dentro de una caja de metacrilato con ventilación cerrada con llave, o escóndelos en el falso techo.

- Silicona (Opción Nuclear): En instalaciones industriales extremas, he llegado a poner una gota de silicona caliente en los puertos USB sobrantes. Es drástico, pero efectivo.

El Peligro Invisible: Bluetooth y Casting Abierto

El error más común en 2026 es dejar activadas las funciones “amigables” de las Smart TVs.

- Google Cast / AirPlay: Si no los desactivas, cualquier cliente conectado a tu WiFi de invitados (o incluso desde la calle con buena señal) puede enviar un vídeo de YouTube a tu pantalla.

- Bluetooth: Los mandos a distancia universales o apps de móvil pueden apagar tus pantallas si el receptor IR o Bluetooth está abierto.

Protocolo de Cierre:

Entra en el menú de cada TV y desactiva: Screen Mirroring, Wi-Fi Direct, Bluetooth Discovery y HDMI-CEC (a menos que lo uses para control).

Aislamiento de Red: VLANs (No mezcles churras con merinas)

Nunca, bajo ningún concepto, conectes tus pantallas a la misma red WiFi que ofreces gratis a tus clientes (“WiFi Invitados”). Tampoco las conectes a la red donde están tus datáfonos (TPV) o los ordenadores de contabilidad.

La Regla de la VLAN:

Crea una VLAN (Red Virtual) específica llamada “IoT_Pantallas”.

- Aislamiento: Los dispositivos en esta red solo pueden salir a internet para descargar contenido, pero no pueden “verse” entre ellos ni ver a los otros ordenadores de la tienda.

- Ventaja: Si un hacker entra en tu red de invitados, no podrá saltar a las pantallas. Si hackean una pantalla, no podrán saltar a tu TPV para robar datos de tarjetas.

Tabla: Configuración Segura vs. Insegura

| Característica | Modo Inseguro (Riesgo Alto) | Modo Seguro (Estándar Max) |

| Aplicación | Se ejecuta como una ventana normal | Modo Kiosco (Single App) |

| Puertos USB | Libres y accesibles | Bloqueados físicamente |

| Red | WiFi de Invitados / Compartida | VLAN IoT Aislada / Cable |

| Acceso Remoto | Contraseña por defecto (“1234”) | 2FA (Autenticación en 2 pasos) |

| Actualizaciones | Manuales (cuando te acuerdas) | Automáticas (Patch Management) |

| Casting | AirPlay / Chromecast activado | Desactivado por completo |

Protocolo de Recuperación ante Desastres

A pesar de todo, la seguridad perfecta no existe. Si logran hackearte, la velocidad de reacción es clave.

- Botón del Pánico: Ten claro qué interruptor del cuadro eléctrico apaga las pantallas. Es más rápido bajar un diferencial que buscar el mando a distancia.

- Imagen de Rescate: Ten preparado un USB con una imagen estática (ej: Tu Logo) configurado para arrancar automáticamente si falla la red.

- Cambio de Credenciales: Si sospechas una intrusión, cambia inmediatamente la contraseña de tu CMS y fuerza el cierre de sesión en todos los dispositivos.

Conclusión

La seguridad en cartelería digital es como el seguro del coche: molesta pagarlo (o configurarlo) hasta que tienes un accidente.

En 2026, proteger tu “aire digital” es tan importante como poner alarma en la puerta física de tu negocio. No dejes puertas traseras abiertas. Unos minutos configurando el Modo Kiosco y desactivando el Screen Mirroring te ahorrarán la peor crisis de reputación de tu carrera.

Ahora que tus pantallas están seguras, bonitas y ganando dinero… ¿Sabes cómo medir si realmente funcionan? En el próximo artículo hablaremos de métricas: Cómo medir el ROI de tu Cartelería Digital.